La sicurezza informatica sta per subire una profonda revisione. Il governo degli Stati Uniti ha messo a punto una serie di standard per proteggere le comunicazioni Internet dagli attacchi dei futuri computer quantistici che potrebbero rendere inefficaci la maggior parte delle attuali protezioni digitali.

Le linee guida includono un algoritmo per comunicazioni sicure tramite crittografia e due algoritmi di firma digitale che impediscono agli hacker di impersonare un utente o un dispositivo noto. Si prevede che verranno adottati a livello globale. Il National Institute of Standards and Technology (NIST) degli Stati Uniti a Gaithersburg, nel Maryland, ha selezionato i tre algoritmi attraverso un processo iniziato nel 2016 e si è avvalso dell’aiuto di specialisti di crittografia in tutto il mondo. Il NIST aveva annunciato una selezione preliminare di quattro algoritmi nel 2022 e ora ha finalizzato gli standard per tre di essi.

"È bello vedere che sono stati finalmente rilasciati", afferma Peter Schwabe, un ingegnere crittografico presso l'Istituto Max Planck per la sicurezza e la privacy di Bochum, in Germania, che ha progettato tre dei quattro sistemi.

"Questi standard definitivi forniscono istruzioni per integrarli in prodotti e sistemi di crittografia", afferma Dustin Moody, un matematico del NIST che sta guidando lo sforzo di standardizzazione. "Incoraggiamo gli amministratori di sistema a iniziare immediatamente l'integrazione nei loro sistemi poiché l'integrazione completa richiederà tempo."

Mantieni i dati al sicuro

Le comunicazioni e le transazioni digitali come gli acquisti online si basano quasi universalmente su un piccolo insieme di algoritmi di crittografia a chiave pubblica. Questi sistemi consentono a due parti di scambiare informazioni in modo sicuro. Ogni interlocutore ha la propria chiave pubblica, una sequenza di numeri che danno a chiunque voglia inviargli un messaggio. Il destinatario può quindi decrittografare il messaggio utilizzando una chiave privata che solo lui conosce.

Ma è noto che gli attuali sistemi a chiave pubblica sono vulnerabili alla decrittazione utilizzando un algoritmo quantistico sviluppato da Peter Shor, un matematico ora presso il Massachusetts Institute of Technology di Cambridge. Nel 1994, in un’epoca in cui non esistevano nemmeno i computer quantistici più rudimentali e le comunicazioni via Internet cominciavano appena a diventare mainstream, Shor dimostrò che tali macchine sarebbero state rapidamente in grado di violare i sistemi a chiave pubblica più popolari. Ciò potrebbe anche mettere a rischio di pirateria informatica dispositivi come carte di credito e pass di sicurezza.

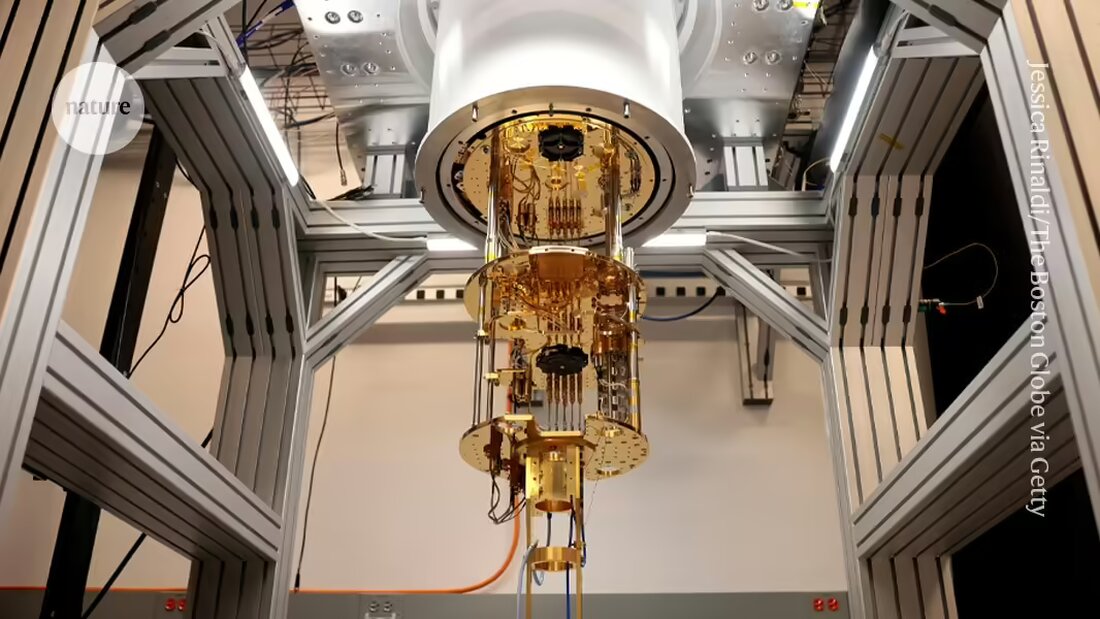

Trent’anni dopo, gli sforzi per costruire computer quantistici hanno fatto grandi passi avanti, ma le macchine sono ancora distanti almeno un decennio dall’esecuzione dell’algoritmo di Shor su qualcosa di diverso dai numeri con poche cifre. Tuttavia, Shor e altri hanno messo in guardia contro l’autocompiacimento.

Il nuovo algoritmo di crittografia selezionato dal NIST si chiama CRYSTALS-Kyber. Schwabe e i suoi colleghi lo hanno sviluppato partendo da una tecnica proposta per la prima volta nel 2005 dallo scienziato informatico Oded Regev della New York University. Schwabe afferma che l'implementazione dovrebbe essere relativamente fluida nelle applicazioni con cui la maggior parte degli utenti ha familiarità: navigazione web e app per smartphone. "I browser migreranno rapidamente, così come le app di messaggistica e i sistemi di videoconferenza", afferma. Gli sviluppatori di piccoli dispositivi connessi a Internet o WiFi potrebbero impiegare più tempo a mettersi al passo, aggiunge.

Sebbene CRYSTALS-Kyber dovrebbe essere resistente agli attacchi dei computer quantistici, nessuno degli algoritmi a chiave pubblica esistenti – compresi i tre selezionati dal NIST – è matematicamente dimostrato completamente sicuro, e i ricercatori continueranno a lavorare su alternative, per ogni evenienza. Lo stesso NIST sta valutando “due ulteriori gruppi di algoritmi che un giorno potrebbero servire come standard di backup”, ha affermato l’istituto in una nota.

Sebbene l’annuncio del NIST lo abbia ora reso ufficiale, gli algoritmi “post-quantistici” esistono da anni. Alcune aziende come Cloudflare e IBM hanno già iniziato a integrarli nei loro sistemi, mentre altre sono state più lente ad adattarsi. “Molte organizzazioni non hanno ancora iniziato a lavorare sulla migrazione post-quantistica, citando la mancanza di standard – una situazione che è stata definita criptoprocrastinazione " ha scritto Bas Westerbaan, un matematico della società di servizi Internet Cloudflare, in un post sul blog l'anno scorso. Gli specialisti della sicurezza sperano che l'annuncio del NIST convinca ora la maggior parte delle altre organizzazioni a iniziare quella che probabilmente sarà una transizione lunga e complicata.

Suche

Suche

Mein Konto

Mein Konto