Cyberbezpieczeństwo wkrótce przejdzie gruntowną modernizację. Rząd USA sfinalizował zestaw standardów mających chronić komunikację internetową przed atakami przyszłych komputerów kwantowych, które mogłyby sprawić, że większość obecnych zabezpieczeń cyfrowych będzie nieskuteczna.

Wytyczne obejmują algorytm bezpiecznej komunikacji poprzez szyfrowanie oraz dwa algorytmy podpisu cyfrowego, które uniemożliwiają hakerom podszywanie się pod znanego użytkownika lub urządzenie. Oczekuje się, że zostaną one przyjęte na całym świecie. Amerykański Narodowy Instytut Standardów i Technologii (NIST) w Gaithersburgu w stanie Maryland wybrał trzy algorytmy w procesie rozpoczętym w 2016 roku i zwrócił się o pomoc do specjalistów w dziedzinie kryptografii z całego świata. NIST ogłosił wstępny wybór czterech algorytmów w 2022 r., a obecnie sfinalizował prace nad standardami dla trzech z nich.

„Wspaniale jest widzieć, że w końcu je udostępniono” – mówi Peter Schwabe, inżynier kryptograf w Instytucie Bezpieczeństwa i Prywatności Maxa Plancka w Bochum w Niemczech, który zaprojektował trzy z czterech systemów.

„Te sfinalizowane standardy zawierają instrukcje dotyczące ich integracji z produktami i systemami szyfrowania” – mówi Dustin Moody, matematyk w NIST, który kieruje działaniami normalizacyjnymi. „Zachęcamy administratorów systemów do natychmiastowego rozpoczęcia integracji ze swoimi systemami, ponieważ pełna integracja wymaga czasu”.

Dbaj o bezpieczeństwo danych

Komunikacja cyfrowa i transakcje, takie jak zakupy online, niemal powszechnie opierają się na niewielkim zestawie algorytmów kryptografii klucza publicznego. Systemy te umożliwiają obu stronom bezpieczną wymianę informacji. Każda ze stron ma swój własny klucz publiczny, czyli ciąg liczb, który podaje każdemu, kto chce wysłać jej wiadomość. Odbiorca może następnie odszyfrować wiadomość przy użyciu klucza prywatnego, który zna tylko on.

Wiadomo jednak, że obecne systemy klucza publicznego są podatne na odszyfrowanie przy użyciu algorytmu kwantowego opracowanego przez Petera Shora, matematyka pracującego obecnie w Massachusetts Institute of Technology w Cambridge. W 1994 roku — w czasie, gdy nie istniały nawet najbardziej podstawowe komputery kwantowe i gdy komunikacja internetowa dopiero zaczynała być głównym nurtem — Shor pokazał, że takie maszyny szybko będą w stanie złamać najpopularniejsze systemy klucza publicznego. Może to również narazić urządzenia takie jak karty kredytowe i przepustki zabezpieczające na ryzyko włamania.

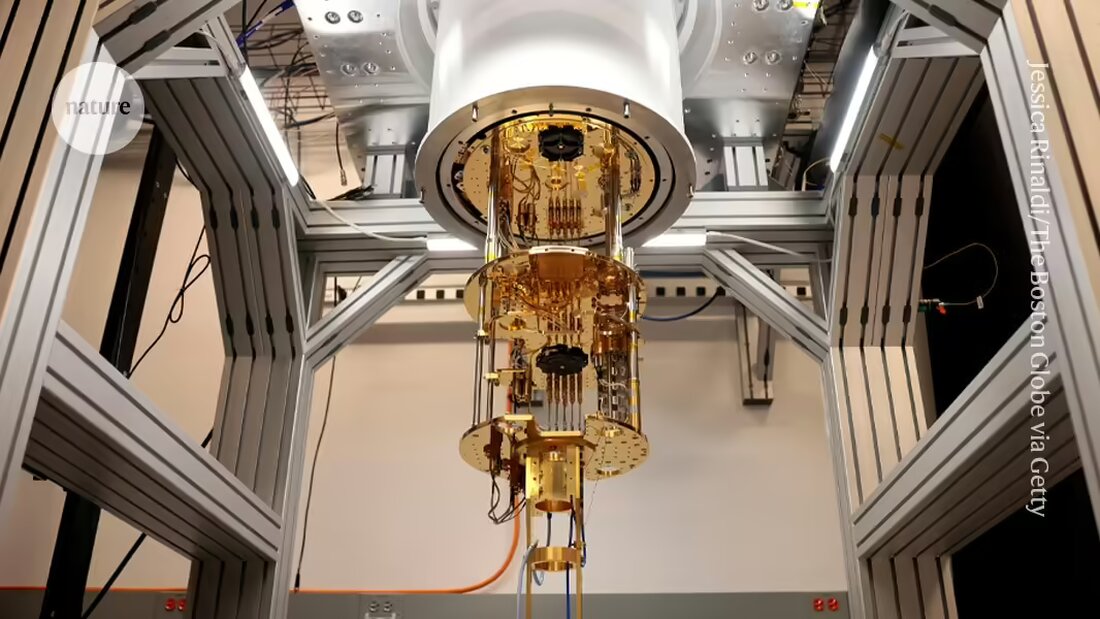

Trzydzieści lat później wysiłki zmierzające do zbudowania komputerów kwantowych poczyniły ogromne postępy, ale maszyny wciąż dzieli co najmniej dziesięć lat od uruchomienia algorytmu Shora na czymkolwiek innym niż liczby składające się z kilku cyfr. Niemniej jednak Shor i inni ostrzegali przed samozadowoleniem.

Nowy algorytm szyfrowania wybrany przez NIST nazywa się CRYSTALS-Kyber. Schwabe i jego współpracownicy opracowali ją na podstawie techniki zaproponowanej po raz pierwszy w 2005 roku przez informatyka Odeda Regeva z New York University. Schwabe twierdzi, że wdrożenie powinno przebiegać stosunkowo płynnie w aplikacjach znanych większości użytkowników – przeglądaniu stron internetowych i aplikacjach na smartfony. „Przeglądarki będą migrować szybko, podobnie jak aplikacje do przesyłania wiadomości i systemy wideokonferencji” – mówi. Dodaje, że twórcom małych urządzeń podłączonych do Internetu lub Wi-Fi może zająć więcej czasu.

Chociaż CRYSTALS-Kyber powinien być odporny na ataki z komputerów kwantowych, żaden z istniejących algorytmów klucza publicznego – w tym trzy wybrane przez NIST – nie został matematycznie udowodniony jako całkowicie bezpieczny, a badacze będą na wszelki wypadek kontynuować prace nad alternatywami. Sam NIST ocenia „dwie dodatkowe grupy algorytmów, które pewnego dnia mogą służyć jako standardy zapasowe” – stwierdził instytut w oświadczeniu.

Chociaż ogłoszenie NIST uczyniło to teraz oficjalnym, algorytmy „post-kwantowe” istnieją od lat. Niektóre firmy, takie jak Cloudflare i IBM, rozpoczęły już integrowanie ich ze swoimi systemami, inne zaś dostosowywały się wolniej. „Wiele organizacji nie rozpoczęło jeszcze prac nad migracją postkwantową, powołując się na brak standardów – sytuacja nazywana kryptoprokrastynacją „, napisał w zeszłym roku Bas Westerbaan, matematyk w firmie Cloudflare świadczącej usługi internetowe, w poście na blogu. Specjaliści ds. bezpieczeństwa mają nadzieję, że ogłoszenie NIST przekona teraz większość innych organizacji do rozpoczęcia prawdopodobnie długiego i skomplikowanego przejścia.

Suche

Suche

Mein Konto

Mein Konto