Kibernetska varnost je tik pred temeljito prenovo. Vlada ZDA je dokončala nabor standardov za zaščito internetnih komunikacij pred napadi prihodnjih kvantnih računalnikov, zaradi katerih bi lahko večina trenutnih digitalnih zaščit postala neučinkovita.

Smernice vključujejo algoritem za varno komunikacijo prek šifriranja in dva algoritma za digitalni podpis, ki hekerjem preprečujeta, da bi se lažno predstavljali kot znani uporabnik ali naprava. Pričakuje se, da bodo sprejeti po vsem svetu. Ameriški nacionalni inštitut za standarde in tehnologijo (NIST) v Gaithersburgu v Marylandu je izbral tri algoritme s postopkom, ki se je začel leta 2016 in je pritegnil pomoč strokovnjakov za kriptografijo po vsem svetu. NIST je leta 2022 objavil predhodni izbor štirih algoritmov in je zdaj dokončal standarde za tri izmed njih.

"Lepo je videti, da so končno izdani," pravi Peter Schwabe, kriptografski inženir na Inštitutu Max Planck za varnost in zasebnost v Bochumu v Nemčiji, ki je zasnoval tri od štirih sistemov.

»Ti končni standardi zagotavljajo navodila za njihovo integracijo v izdelke in sisteme šifriranja,« pravi Dustin Moody, matematik pri NIST, ki vodi prizadevanja za standardizacijo. "Sistemske skrbnike spodbujamo, da takoj začnejo integracijo v svoje sisteme, saj bo za popolno integracijo potreben čas."

Varujte podatke

Digitalne komunikacije in transakcije, kot je spletno nakupovanje, skoraj povsod temeljijo na majhnem nizu kriptografskih algoritmov z javnimi ključi. Ti sistemi dvema stranema omogočajo varno izmenjavo informacij. Vsaka stranka ima svoj javni ključ, zaporedje številk, ki jih da vsem, ki jim želijo poslati sporočilo. Prejemnik lahko nato dešifrira sporočilo z zasebnim ključem, ki ga pozna samo on.

Vendar je znano, da so sedanji sistemi javnih ključev ranljivi za dešifriranje z uporabo kvantnega algoritma, ki ga je razvil Peter Shor, matematik, ki je zdaj na Massachusetts Institute of Technology v Cambridgeu. Leta 1994 – v času, ko še niso obstajali niti najosnovnejši kvantni računalniki in ko so internetne komunikacije šele začele postajati mainstream – je Shor pokazal, da bodo takšni stroji hitro sposobni vdreti v najbolj priljubljene sisteme javnih ključev. To lahko povzroči tudi nevarnost vdora v naprave, kot so kreditne kartice in varnostne kartice.

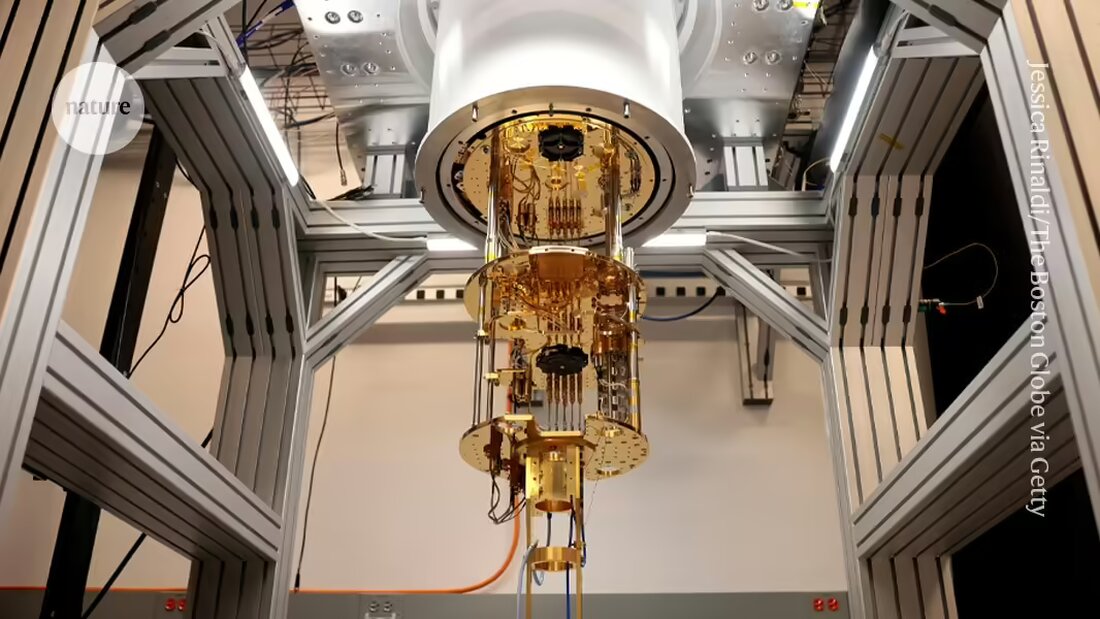

Trideset let kasneje so prizadevanja za izdelavo kvantnih računalnikov močno napredovala, vendar so stroji še vedno vsaj desetletje oddaljeni od izvajanja Shorovega algoritma na čemer koli drugem kot na številkah z nekaj ciframi. Kljub temu so Shor in drugi posvarili pred samozadovoljstvom.

Novi šifrirni algoritem, ki ga je izbral NIST, se imenuje CRYSTALS-Kyber. Schwabe in njegovi kolegi so jo razvili iz tehnike, ki jo je leta 2005 prvič predlagal računalniški znanstvenik Oded Regev na Univerzi v New Yorku. Schwabe pravi, da mora biti uvajanje razmeroma gladko v aplikacijah, ki jih pozna večina uporabnikov – brskanje po spletu in aplikacije za pametne telefone. »Brskalniki se bodo hitro selili, prav tako aplikacije za sporočanje in sistemi za videokonference,« pravi. Dodal je, da bi lahko trajalo dlje, da razvijalci majhnih naprav, povezanih z internetom ali WiFi, dohitijo.

Čeprav bi moral biti CRYSTALS-Kyber odporen na napade kvantnih računalnikov, nobeden od obstoječih algoritmov javnega ključa – vključno s tremi, ki jih je izbral NIST – ni matematično dokazano popolnoma varen, zato bodo raziskovalci še naprej delali na alternativah, za vsak slučaj. NIST sam ocenjuje "dve dodatni skupini algoritmov, ki bi lahko nekega dne služili kot rezervni standardi," je dejal inštitut v izjavi.

Čeprav je objava NIST zdaj to uradno objavila, so "postkvantni" algoritmi prisotni že leta. Nekatera podjetja, kot sta Cloudflare in IBM, so jih že začela integrirati v svoje sisteme, medtem ko so se druga počasneje prilagajala. »Številne organizacije še niso začele delati na postkvantni migraciji, pri čemer navajajo pomanjkanje standardov – situacija, ki je bila označena kot kriptoprokrastinacija "je zapisal Bas Westerbaan, matematik pri podjetju za internetne storitve Cloudflare, v objavi na blogu lani. Varnostni strokovnjaki upajo, da bo objava NIST zdaj prepričala večino drugih organizacij, da začnejo, kar bo verjetno dolgotrajen in zapleten prehod.

Suche

Suche

Mein Konto

Mein Konto